Khi kích New, chương trình sẽ khởi chạy Welcome to the New User Set wizard. Trên trang đầu tiên của wizard, nhập vào tên cho tập người dùng. Trong ví dụ này, chúng ta sẽ tạo một tập người dùng gồm có nhóm Domain Admins Active Directory, vì vậy hãy đặt tên cho rule này là Administrators và kích Next.

Hình 7

Trong trang Users, khi kích Add, một menu sẽ xuất hiện. Menu này gồm có các nguồn nhận thực sau:

-

Windows users and groups – Có nhiều người dùng và nhóm người dùng bên trong miền Active Directory hoặc một miền đích thực mà tường lửa TMG thuộc về nó.

-

LDAP – Có nhiều người dùng và nhóm người dùng bên trong Active Directory và bạn có thể sử dụng khi tường lửa TMG không phải là một thành viên của miền. Cần lưu ý rằng TMG không hỗ trợ nhận thực LDAP cho Access Rules.

-

RADIUS – Có người dùng có thể truy cập qua RADIUS. Lưu ý rằng bản thân RADIUS không hỗ trợ Group Membership, mặc dù vậy bạn có thể tạo một tập người dùng có chứa nhiều tài khoản có thể truy cập thông qua RADIUS, một thứ khá hiệu quả trong các nhóm đặc biệt trên tường lửa TMG. RADIUS được hỗ trợ cho các kết nối web gửi ra qua tường lửa TMG.

-

SecurID – Có nhiều người dùng được định nghĩa bởi SecurID. Tuy nhiên SecurID không được hỗ trợ cho các kết nối gửi ra qua tường lửa TMG thông qua Access Rules.

Trong ví dụ này, tường lửa TMG đã gia nhập vào miền Active Directory, vì vậy chúng ta sẽ chọn Windows users and groups.

Hình 8

Bạn sẽ thấy xuất hiện hộp thoại Select Users or Groups. Chúng ta nhập Domain Admins vào trong hộp văn bản Enter the object names to select và kích Check Names sau đó kích OK để thêm nhóm Active Directory này vào tập người dùng.

Hình 9

Bạn sẽ thấy tập người dùng mới trên trang Users. Có thể thêm nhiều người dùng nữa vào tập người dùng này nếu thích. Trong ví dụ này, chúng ta sẽ kích Next và không thêm bất cứ ai vào tập người dùng này.

Hình 10

Trong trang Completing the New User Set Wizard, kích Finish để tạo tập người dùng mới.

Hình 11

Lúc này, bạn có thể tạo nhóm Administrators trong hộp thoại Add Users và có thể sử dụng nhóm này trong Access Rules và việc publish các rule.

Hình 12

Trên tab Schedule, bạn có thể thiết lập một lịch trình cho rule để đặt thời gian rule sẽ được áp dụng. Lưu ý rằng khi bạn định nghĩa một lịch trình, lịch trình sẽ chỉ được áp dụng cho các kết nối mới để phòng trường hợp người dùng đã kết nối trước khi lịch trình hết hạn, khi đó kết nối của người dùng sẽ không bị đứt. Mặc dù vậy, nếu một cố gắng kết nối mới hợp với rule nằm bên ngoài lịch trình, kết nối đó sẽ bị từ chối. Lịch trình mặc định luôn là Always, tuy nhiên có hai lịch trình đi kèm khác: Weekends và Work hours. Nếu không thích các lịch trình đi kèm này, bạn có thể kích nút New và tạo một lịch tình tùy biến.

Hình 13

Tab Malware Inspection là một tab chỉ có sẵn trên tường lửa TMG. Có một vài tùy chọn trên tab này không được lộ diện trong Access Rule wizard:

-

Inspect content downloaded from web servers to clients – Khi bạn kích hoạt tùy chọn này, tất cả các nội dung được download từ các máy chủ web sẽ được thanh tra malware bằng Microsoft AV engine đã được sử dụng bởi tường lửa TMG.

-

Force full content requests (remove HTTP Range header) – Buộc tường lửa phải yêu cầu nội dung hoàn chỉnh để nó có thể được đánh giá một cách toàn bộ. Nếu chỉ đánh giá một dải nào đó, các mối nguy hiểm tiềm tàng có thể bị bỏ sót.

-

Use rule specific settings for malware inspection – Bạn có thể tùy biến các thiết lập chống malware cho rule khi chọn tùy chọn này. Nếu chọn tùy chọn này, bạn cần kích nút Rule Settings để hoàn tất cấu hình tùy biến của mình.

Hình 14

Trong trang Edit Rule Malware Inspection Settings, bạn có một số tùy chọn. Hình dưới thể hiện các thiết lập mặc định:

-

Attempt to clean the infected files – Khi thiết lập này được kích hoạt, tường lửa TMG sẽ cố gắng làm sạch file trước khi chuyển tiếp nó đến người dùng. Nếu file không thể làm sạch, nó sẽ xóa file.

-

Block files with low and medium severity threats (higher level threats are blocked automatically) –Tường lửa TMG mặc định sẽ không khóa các file ở mức nguy hiểm thông thường và thấp, bằng hệ thống phân loại của Microsoft AM engine.

-

Block suspicious files – Tường lửa TMG sử dụng phương pháp suy nghiệm để xác định xem một file nào đó có phải là malware hay không. Khi tùy chọn này được chọn, file sẽ bị khóa nếu phương pháp suy nghiệm xác định file có thể là malware.

-

Block corrupted files – Khi tùy chọn này được kích hoạt, các file được xác định là lỗi sẽ bị khóa.

-

Block files that cannot be scanned – Khi tùy chọn này được kích hoạt, nếu Microsoft AV engine không thể quét file, file đó sẽ bị khóa.

-

Block encrypted files – Nếu file được mã hóa, Microsoft AV engine sẽ không thể đánh giá file và vì vậy, khi tùy chọn này được kích hoạt, nó sẽ khóa file.

-

Block files if scanning time exceeds (seconds) – Khi tùy chọn này được kích hoạt, nó sẽ hạn chế thời gian Microsoft AV engine có thể đánh giá một file trước khi quyết định chuyển tiếp hoặc khóa nó. Giá trị mặc định là 5 phút.

-

Block files if archive level depth exceeds - Khi tùy chọn này được kích hoạt, AV engine sẽ khóa các file vượt quá thiết lập về độ sâu lưu trữ ở đây. Giá trị mặc định là 20 mức.

-

Block files larger than (MB) - Khi tùy chọn này được kích hoạt, nó sẽ khóa các file lớn hơn giá trị được liệt trong hộp văn bản, với giá trị mặc định là 1000MB (1GB). Tùy chọn này có thể được sử dụng để cải thiện hiệu suất trên tường lửa TMG, tuy nhiên bạn cần phải cần thận nếu không sẽ khóa các file mà người dùng cần vì khá nhiều người dùng thường làm việc với các file có dung lượng lớn.

-

Block archive files if unpacked content is large than (MB) – Tùy chọn này thiết lập kích thước lớn nhất của một file được giải nén. Giá trị này được sử dụng để dự trữ bộ nhớ trong tường lửa TMG.

Hình 15

Kết luận

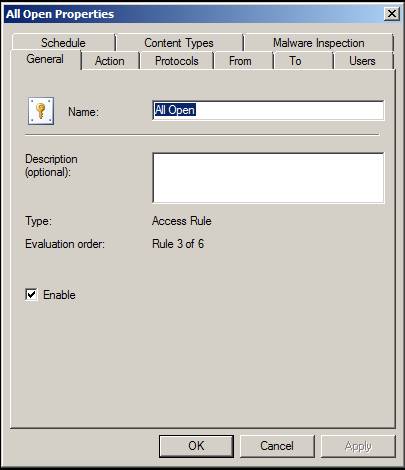

Trong bài này, chúng tôi đã giới thiệu cho các bạn các chi tiết về Access Rules. Hầu hết trong số các tùy chọn mà bạn muốn cấu hình đều đã lộ diện trong Access Rule Wizard, tuy nhiên vẫn có một số tùy chọn quan trọng khác chỉ có thể truy cập sau khi bạn đã tạo rule, bằng cách truy cập vào hộp thoại Properties của rule. Chúng tôi hy vọng loạt bài gồm có hai phần này sẽ giúp ích được cho các bạn, nhất là những người mới làm quen với tường lửa TMG và các thông tin này sẽ giúp các bạn tạo các chính sách truy cập gửi ra phù hợp với tổ chức mình.

Văn Linh (Theo Isaserver)